Um arquivo contendo informações sobre mais de 500 milhões de usuários do Facebook foi recentemente publicado de graça em um fórum de hackers. Os dados, porém, são de 2019.

Muitos pacotes de dados como este passam por um ciclo comum: depois de ser obtida, a informação é comercializada de maneira particular por preços cada vez menores – até ser disponibilizada de graça.

Isso acontece por dois motivos. Primeiro, porque cada comprador passa a ser um novo vendedor, tendo em vista que dados podem ser copiados sem custo. Segundo, porque a informação vai ficando desatualizada e perde valor ao longo do tempo.

Com muita gente querendo vender e poucos interessados em comprar informação velha, o preço do arquivo acaba chegando a zero. Disponibilizar o arquivo de graça, porém, ajuda os hackers a melhorarem sua reputação no mundo do crime.

É por isso que pacotes de dados "ressurgem" como algo aparentemente novo muito depois.

Mesmo não sendo uma novidade, o pacote agora está nas mãos de muitas pessoas, e vale a pena saber entender do que se trata.

Quais dados estão no vazamento?

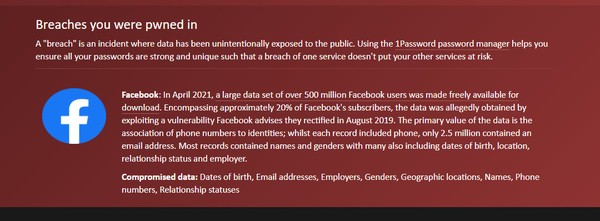

A informação predominante é o número de telefone, presente em todos os 530 milhões de registros.

Outras informações estão presentes em volume menor. De acordo com o especialista em segurança digital Troy Hunt, apenas 2,5 milhões de registros têm o endereço de e-mail, por exemplo.

Alguns perfis também incluem dados de relacionamento e emprego. No geral, as informações devem corresponder ao que estava disponível publicamente nos perfis na data da coleta, em setembro de 2019.

Cerca de 8 milhões de registros foram atribuídos ao Brasil, mas isso não significa que todos esses perfis tinham dados de localização.

Como os números de telefone foram registrados com o código de país (no caso do Brasil, é o +55), a atribuição da nacionalidade do perfil independe da cidade.

O meio utilizado para obter as informações não dava acesso a senhas, o que significa que não há senhas no pacote.

Como os dados foram obtidos em 2019?

Os hackers utilizaram a "raspagem de dados". É uma técnica de pouca sofisticação, em que o "raspador" baixa muitas informações de consultas ou páginas separadas para associá-las.

Veja um exemplo: o Facebook não disponibiliza uma página pública que mostre todas as publicações que você já curtiu ou comentou. Mas, se alguém obtiver todas as bilhões de publicações da rede social, essa pessoa poderá filtrar as curtidas e descobrir o que você já curtiu.

A diferença é que o alvo nesse caso não foram as curtidas, mas sim o número de telefone. Os hackers utilizaram o "importador de contatos", uma função do aplicativo do Facebook que encontra amigos a partir dos números na agenda do telefone.

Para se aproveitar disso, o raspador "fingiu" que o telefone dele tinha uma agenda com milhares de contatos aleatórios e anotou quais números o Facebook associava a algum perfil. É como se ele tivesse encontrado milhares de "amigos" no Facebook.

O hacker então consultava o perfil identificado para pegar informações disponíveis publicamente, como o nome e a cidade, criando um banco de dados que associa os números de telefone às informações públicas dos perfis.

Dessa forma, o hacker obteve um dado normalmente oculto do perfil (o número de telefone) desviando a finalidade de um recurso do aplicativo (a busca de amigos pelo número de telefone).

Esse processo, embora pareça trabalhoso, pode ser realizado com um software. Tudo é automático.

As etapas são repetidas com poucos contatos por vez, mas sempre com números diferentes, até que seja obtido o máximo de correspondências possíveis. Nesse caso, foram 530 milhões.

Como o Facebook bloqueou essa ação?

O Facebook realizou modificações na função que importa contatos para coibir a raspagem.

A possibilidade de raspagem de dados, porém, nunca deixa de existir – principalmente em redes sociais públicas. Qualquer serviço disponível para muitos usuários e que permita acessos frequentes pode ser alvo de raspagem.

E, de fato, esse não foi o único banco de dados do Facebook construído com raspagem. Também em 2019, pesquisadores encontraram um pacote com 1,2 bilhão de registros, dos quais 50 milhões tinham números de telefone e 622 milhões tinham endereços de e-mail.

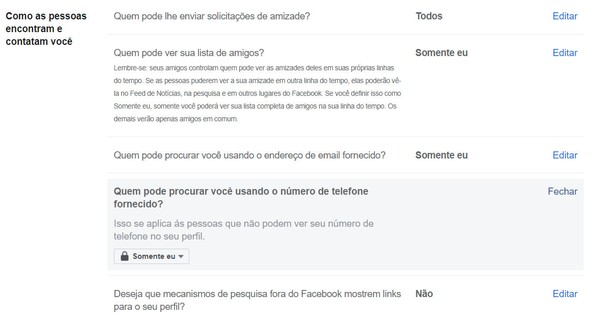

Nas opções de privacidade do Facebook, é possível bloquear a busca pelo número de telefone ou até filtrá-la para "apenas amigos".

O ideal é que a opção seja configurada para "somente eu", o que na prática bloqueia a busca do seu número de telefone.

Existe também uma opção para o e-mail. O ideal é que ambos sejam bloqueados.

Como descubro se meu perfil está no vazamento?

O site Have I Been Pwned?, uma das fontes mais confiáveis para responder a essa pergunta, foi atualizado para permitir a busca por número de telefone. O serviço está disponível apenas em inglês.

O número de telefone deve ser digitado com o código de país (55, no caso do Brasil) e o DDD (um usuário de São Paulo deve colocar 5511, por exemplo). Sem o código de país o DDD, a busca pode retornar um resultado incorreto.

Você ainda terá de pesquisar as duas informações (telefone e endereço de e-mail), já que o site não exibe nenhuma informação vazada. Ele apenas diz se o registro consta ou não no vazamento.

Estou no vazamento. O que eu faço?

As informações no arquivo permitem associar o seu nome ao seu número de telefone. Essa é uma informação que pode ser obtida de diversas fontes, e nem sempre é possível evitar essa associação.

O blog já deu diversas dicas para evitar essas associações, mas não existe uma solução definitiva.

É importante que você não se assuste com mensagens que associem o seu nome ao número de telefone.

Mantenha a calma e lembre-se que esses vazamentos e banco de dados existem, e que eles podem ser compartilhados sem sua autorização.

Para diminuir o risco, ajuste as configurações das suas redes sociais para bloquear a busca por telefone e não deixe informações abertas em seu perfil.